서론: 우리 모두를 괴롭혔던 ‘핵쟁이’의 시대가 저물고 있습니다

온라인 게임을 즐기는 분이라면 누구나 한 번쯤은 ‘핵(Cheat)’ 사용자, 소위 ‘핵쟁이’ 때문에 불쾌했던 경험이 있을 것입니다. 순수한 실력으로 승부해야 할 게임판을 흐리고, 공정한 경쟁의 즐거움을 앗아가는 이들의 존재는 오랜 시간 동안 게임 산업의 골칫거리였습니다. 그런데 2026년 현재, 게임 커뮤니티에서는 핵 사용자가 눈에 띄게 줄었다는 이야기가 나오고 있습니다. 과연 단순한 기분 탓일까요? 아닙니다. 여기에는 아주 구체적이고 기술적인 이유가 숨어있습니다. 오늘 포스팅에서는 최신 유튜브 영상 분석을 바탕으로, 핵쟁이가 정말로 멸종 위기에 처한 이유를 심도 있게 파헤쳐 보겠습니다.

핵쟁이의 종말, 그 시작은 ‘비싸고 위험해서’

결론부터 말씀드리자면, 2026년 현재 핵을 사용하기가 극도로 어려워진 이유는 바로 ‘비용’과 ‘위험’ 때문입니다. 과거에는 비교적 간단한 코딩 지식만으로도 게임의 허점을 파고드는 핵을 만들 수 있었지만, 이제는 상황이 180도 달라졌습니다. 게임사와 운영체제(OS) 개발사들이 수년에 걸쳐 쌓아 올린 다층적 보안 시스템이 핵 개발 자체를 고도의 전문 기술과 막대한 자본이 필요한 영역으로 바꿔놓았기 때문입니다.

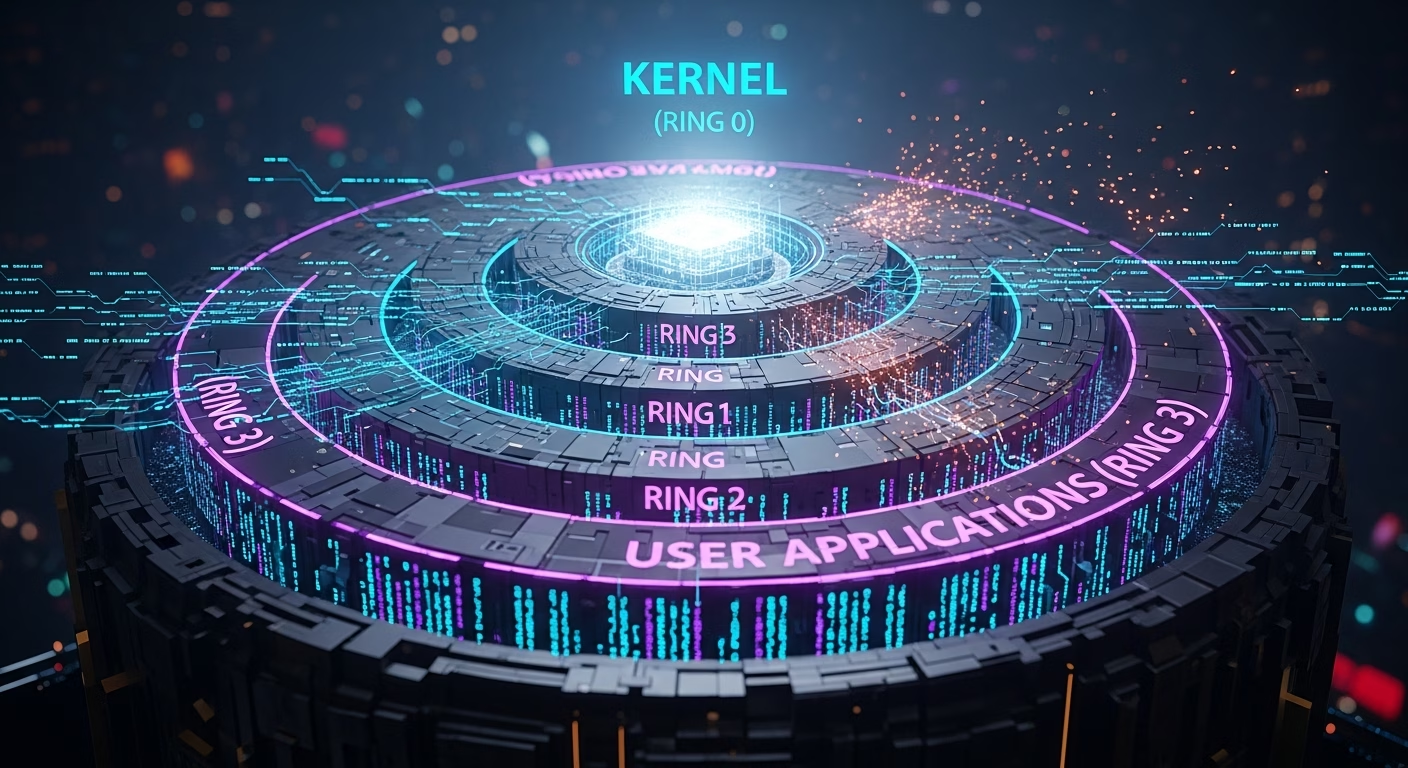

철옹성이 된 운영체제: ‘프로텍션 링(Protection Ring)’의 비밀

핵이 작동하기 어려운 첫 번째 이유는 바로 현대 컴퓨터 운영체제의 핵심 보안 개념인 ‘프로텍션 링’ 때문입니다. 컴퓨터 시스템은 권한 수준에 따라 여러 개의 층(Ring)으로 나뉩니다. 가장 핵심적인 부분은 ‘커널(Kernel)’이라 불리는 Ring 0이며, 운영체제의 모든 기능을 제어하는 심장부입니다. 반면 우리가 사용하는 대부분의 응용 프로그램(게임 포함)은 가장 바깥층인 Ring 3에서 작동합니다.

과거의 핵들은 이 Ring 3 레벨에서 게임 메모리를 조작하는 방식이 많았지만, 최신 안티치트 솔루션들은 Ring 0, 즉 커널 레벨에서 작동하며 Ring 3의 비정상적인 움직임을 감시합니다. 따라서 핵이 안티치트를 우회하려면 자신 또한 커널 레벨에서 작동해야만 합니다. 하지만 Ring 0에 접근하는 것은 극도로 제한되고 위험하며, 운영체제는 허가받지 않은 프로그램이 커널에 접근하는 것을 철저히 차단합니다. 이 기본적인 구조 자체가 핵 개발의 난이도를 수직 상승시키는 첫 번째 장벽이 된 것입니다.

마이크로소프트의 굳게 닫힌 문: 강화된 ‘드라이버 서명’ 정책

그렇다면 어떻게든 커널(Ring 0)에 접근하면 되는 것 아니냐고 생각할 수 있습니다. 바로 이 지점에서 마이크로소프트(Microsoft)의 ‘드라이버 서명(Driver Signing)’ 정책이 두 번째 거대한 장벽으로 작용합니다. 커널 레벨에서 코드를 실행하려면 ‘드라이버’라는 형태로 프로그램을 만들어야 하는데, 윈도우 운영체제는 신뢰할 수 있는 기관(마이크로소프트)의 전자 서명이 없는 드라이버는 아예 실행조차 시켜주지 않습니다.

과거에는 이 서명 정책을 우회할 수 있는 여러 취약점이 존재했지만, 마이크로소프트는 수년간 보안을 강화하여 2026년 현재는 이러한 우회로가 거의 모두 막힌 상태입니다. 핵 개발자 입장에서 정식으로 드라이버 서명을 받기란 불가능에 가깝습니다. 결국 이들은 도난당했거나 유출된 인증서를 암시장에서 비싼 값에 구매해야만 하는데, 이는 엄청난 비용 부담과 함께 적발 시 심각한 법적 처벌로 이어지는 위험을 감수해야 함을 의미합니다. 단순한 게임 속 부정행위를 위해 이 정도의 비용과 위험을 감당할 개발자는 거의 없는 것이 현실입니다.

최후의 보루마저 무너지는가: DMA 치트와 그 한계

운영체제의 보안망을 모두 우회하는, 마치 영화에나 나올 법한 최첨단 핵 기술도 존재합니다. 바로 ‘DMA(Direct Memory Access)’를 이용한 방식입니다. DMA는 CPU를 거치지 않고 하드웨어가 직접 메모리에 접근할 수 있도록 하는 기술로, 본래는 빠른 데이터 처리를 위해 고안되었습니다. 핵 개발자들은 이 기술을 악용하여 별도의 하드웨어 장치(주로 PCI-E 카드 형태)를 컴퓨터에 장착하고, 이 장치가 운영체제와 안티치트 솔루션 몰래 직접 메모리를 읽고 조작하는 방식을 사용합니다.

이론상 DMA 핵은 소프트웨어적인 방법으로는 탐지가 거의 불가능하기에 ‘끝판왕’으로 불렸습니다. 하지만 이 역시 만능은 아닙니다. 첫째, DMA 핵을 구현하기 위한 전용 하드웨어는 가격이 수백만 원을 호가할 정도로 매우 비쌉니다. 둘째, 게임사들 역시 바보가 아니었습니다. 최근에는 인텔(Intel)과 AMD 같은 CPU 제조사와 협력하여 IOMMU(VT-d)와 같은 하드웨어 가상화 기술을 통해 허가되지 않은 장치의 메모리 접근을 원천적으로 차단하는 방어 기술을 도입하고 있습니다. 이로 인해 DMA 핵마저도 점점 설 자리를 잃어가고 있으며, 개발과 사용에 따르는 비용과 복잡성은 천문학적으로 치솟고 있습니다.

결론: 기술의 발전이 가져온 공정한 게임 환경

정리하자면, 2026년 현재 우리가 게임 속에서 핵 사용자가 줄어든 것을 체감하는 이유는 단순한 운영 정책 강화 때문만이 아닙니다. 그 이면에는 운영체제의 근간을 이루는 ‘프로텍션 링’, 마이크로소프트의 집요한 ‘드라이버 서명 정책 강화’, 그리고 하드웨어 레벨의 방어 기술(IOMMU) 발전이라는 거대한 기술적 흐름이 존재합니다. 이러한 다층적이고 복합적인 보안 장벽들이 핵 개발을 경제적으로 수지타산이 맞지 않고, 법적으로는 매우 위험한 행위로 만들어 버린 것입니다.

물론 아직도 일부 게임에서는 핵이 완전히 사라지지 않았을 수 있습니다. 하지만 분명한 것은, 기술의 발전이 점차 공정하고 즐거운 게임 환경을 만들어가고 있다는 긍정적인 신호입니다. 앞으로 더욱 발전할 보안 기술이 우리의 게임 라이프를 어떻게 지켜줄지 기대가 됩니다.

여러분은 최근 게임을 플레이하면서 핵 사용자의 감소를 체감하고 계십니까? 혹은 핵 때문에 가장 골치 아팠던 게임이 있다면 어떤 것이었는지 댓글로 여러분의 경험을 공유해 주시기 바랍니다.

답글 남기기